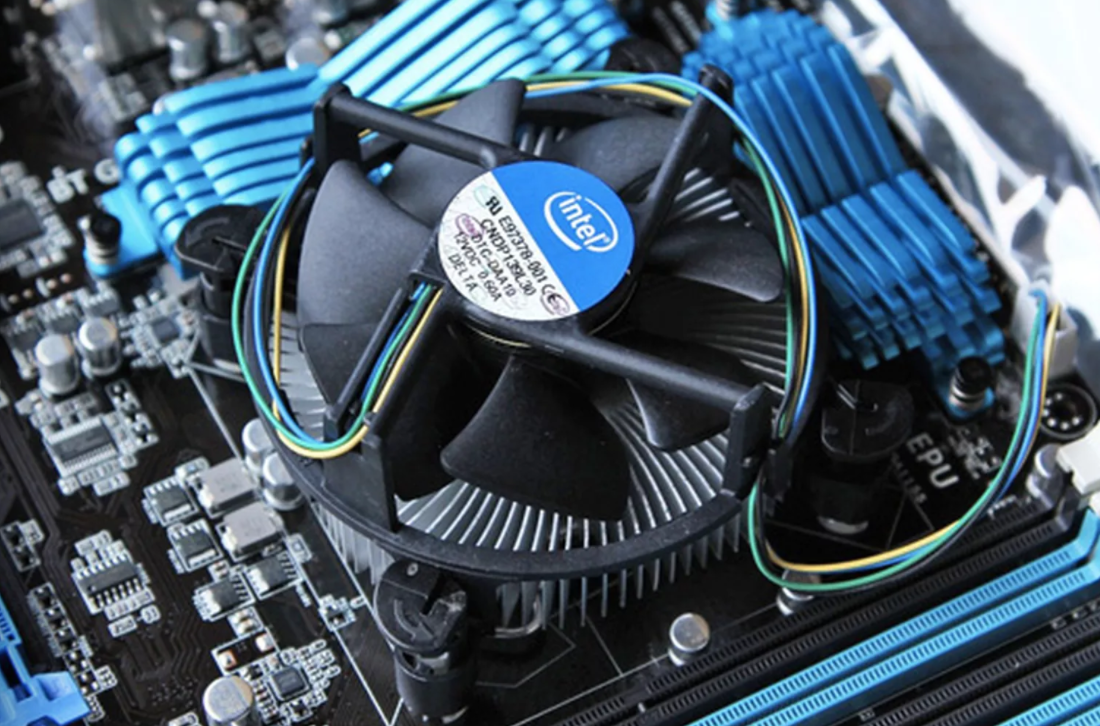

Lỗ hổng bảo mật Meltdown và Spectre đang gây hoang mang đối với cả ngành công nghiệp máy tính, khiến các nhà sản xuất cuống cùng tung ra các bản vá lỗi để bảo vệ khách hàng của mình. Hai lỗ hổng này ảnh hưởng lên hầu như mọi thiết bị được sản xuất trong vòng 20 năm trở lại đây, trong đó Meltdown chủ yếu nhắm đến các thiết bị với chip xử lý Intel và ARM.

Theo trang tin TheVerge, hai lỗ hổng Meltdown và Spectre tạo điều kiện cho hacker can thiệp vào bộ nhớ đặc quyền của một chip xử lý thông qua lợi dụng các tiến trình đang chạy trên hệ thống. Chúng cũng cho phép hacker bằng một đoạn mã JavaScript đang chạy trên trình duyệt web để truy cập vào bộ nhớ đang được sử dụng bởi các tiến trình mà hacker đã kích hoạt. Phần bộ nhớ này có chứa các thông tin về phím bấm, mật mã và nhiều thông tin giá trị khác. Các nhà nghiên cứu đã phát hiện ra rằng hành vi hack này cực kỳ dễ tiến hành trên hệ điều hành Linux, còn phía Microsoft thì tuyên bố họ chưa nhận được báo cáo nào cho thấy khách hàng đang bị tấn công thông qua hai lỗ hổng nêu trên.

Meltdown và Spectre khiến việc bảo vệ hệ thống PC của người dùng trở nên cực kỳ phức tạp, và thậm chí những tác động của chúng vẫn chưa được tìm hiểu hết. Microsoft, Google và Mozilla đã tung ra các bản vá cho các trình duyệt của mình, gồm Firefox 57, phiên bản mới nhất của IE và Edge trên Windows 10, và Chrome 64. Apple cũng đã công bố kế hoạch vá lỗi trình duyệt Safari, và cả macOS, iOS của mình. Nhìn chung, người dùng các trình duyệt Chrome, Edge và Firefox trên Windows chỉ cần ngồi chờ các bản cập nhật tự động mà thôi.

Nhưng cập nhật trình duyệt chỉ là bước đầu tiên cơ bản nhất để bảo vệ máy tính khỏi các lỗ hổng Meltdown và Spectre.

Đối với hệ điều hành Windows, mọi thứ có vẻ phức tạp hơn đôi chút. Microsoft đã tung ra một bản vá bảo mật khẩn cấp thông qua Windows Update, nhưng nếu bạn đang sử dụng một phần mềm antivirus bên thứ 3 thì có lẽ bạn sẽ chưa thấy bản vá này đâu. Các nhà nghiên cứu bảo mật hiện đang lên danh sách các chương trình antivirus được hỗ trợ, nhưng việc này rõ ràng không hề đơn giản.

Bên cạnh đó, để tăng cường bảo vệ cho phần cứng, bạn cũng cần một bản cập nhật firmware từ Intel, và các bản cập nhật này sẽ được phân phối riêng rẽ bởi từng nhà cung cấp phần cứng (OEM). Bạn có thể tìm thấy những thông tin hỗ trợ trên website của các OEM, do đó nếu bạn đang sử dụng một hệ thống PC custom thì hãy nhanh chóng kiểm tra các bản cập nhật vá lỗi trên các website này ngay lập tức.

Nếu hệ thống của bạn chạy hệ điều hành Windows, việc cần làm ngay lúc này là cài đặt bản cập nhật Windows 10 mới nhất và các bản cập nhật BIOS từ Dell, HP, Lenovo...

Như vậy, những việc cần làm như sau:

- Cập nhật bản Chrome mới nhất (sẽ ra mắt vào ngày 23/1 tới đây) hoặc Firefox 57.

- Kiểm tra Windows Update xem đã cài bản cập nhật KB4056892 cho Windows 10 hay chưa.

- Kiểm tra website hỗ trợ của các OEM để xem thêm thông tin và các bản cập nhật firmware (nếu có), sau đó cài đặt ngay lập tức.

Hiện phương thức trên chỉ có thể giúp bạn tránh lỗ hổng Meltdown - vốn tập trung vào lỗi CPU. Lỗ hổng Spectre hiện đang được nghiên cứu và theo nhiều chuyên gia thì lỗ hổng này khó lợi dụng hơn Meltdown, tuy nhiên để vá được lỗi này cũng phức tạp hơn bởi nó yêu cầu phải có những thay đổi về mặt thiết kế của chip xử lý và phần cứng. Có thể chúng ta phải sống với lỗ hổng Spectre thêm nhiều năm nữa!